Góc nhìn phân tích là chuyên mục mới của Nami Exchange gồm chuỗi các nội dung phân tích chuyên sâu về những yếu tố, sự kiện, hoạt động từ tổng quan đến chi tiết, ảnh hưởng đến thị trường blockchain và tiền điện tử.

Chuyên mục Góc nhìn phân tích đưa ra những nhận định, quan điểm với số liệu phân tích khách quan, chứng thực. Nội dung được tổng hợp từ nhiều nguồn thông tin đáng tin cậy và qua góc độ phân tích của Nami Corporation, nhằm thông tin đến người dùng trong cộng đồng Nami và những nhà đầu tư chuyên nghiệp.

Ở chuỗi nội dung đầu tiên này, Nami sẽ tổng hợp và lược dịch những phân tích về Ransomware (mã độc tống tiền) trong năm 2021 dưới góc nhìn của Don Spies, Giám đốc chiến lược (Director of Strategic Initiatives) – Chainanalysis.

Bản báo cáo có những phân tích chuyên sâu, chi tiết về một nguy cơ an ninh nhức nhối với thị trường tài chính toàn cầu nói chung và Hợp chủng quốc Hoa Kỳ nói riêng. Xuất phát từ thực trạng, tới phân tích và đưa ra những tổng hợp cũng như khuyến nghị cho Chính phủ và Quốc Hội Hoa Kỳ, bản cáo này có giá trị tham khảo quan trọng dành cho các tổ chức, cá nhân ứng dụng blockchain và tham gia thị trường tiền điện tử.

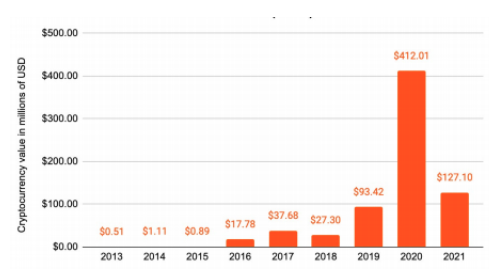

Ransomware là một vấn đề an ninh mạng ngày càng gia tăng đối với cả khu vực công và tư nhân. Những khoản thanh toán được ghi nhận cho những kẻ tấn công ransomware đã tăng 337% từ năm 2019 đến năm 2020, ghi nhận hơn 400 triệu đô la giá trị tiền điện tử. Hiện vẫn chưa có dấu hiệu chậm lại, từ đầu năm 2021 đến nay, chúng đã lấy hơn 81 triệu đô la từ các nạn nhân. Điều quan trọng cần lưu ý là đây là những ước tính cấp thấp và con số thực chắc chắn sẽ cao hơn.

Mức chi trả tiền chuộc trung bình đã tăng lên đáng kể. Trong quý 4 năm 2019, khoản thanh toán ransomware trung bình chúng tôi theo dõi là 12 triệu đô tiền điện tử. Trong quý 1 năm 2021, quy mô thanh toán trung bình là 54.000 đô la. Chúng tôi tin rằng điều này một phần là do những kẻ tấn công ransomware nhắm mục tiêu vào các tổ chức lớn hơn với sự trợ giúp của các nhà cung cấp bên thứ ba bất hợp pháp, những người bán cho họ các công cụ hack, các dữ liệu bị đánh cắp và các tài sản khác để thực hiện các cuộc tấn công.

Các chính sách ransomware của chính phủ Hoa Kỳ phải tiếp tục cập nhật theo thời gian: Cơ quan chính phủ và các nhà lập pháp Hoa Kỳ đã có những bước đi tích cực để giải quyết vấn đề ransomware. Cùng kiểm tra những hướng đi và đưa ra các khuyến nghị cho các chính sách trong báo cáo này.

Khi xuất bản bài Báo cáo tội phạm tiền điện tử mới nhất cách đây vài tháng, chúng tôi cho rằng ransomware là tội phạm liên quan đến tiền điện tử nằm trong phân khúc tội phạm phát triển nhanh nhất vào năm 2020, với khoản mất mát của nạn nhân cho những kẻ tấn công tăng 311%, đạt gần 350 triệu đô la tiền điện tử. Kể từ đó, Chainalysis đã tham gia Ransomware Task Force của Viện Bảo mật và Công nghệ , cùng với các nhà cung cấp công nghệ khác như Amazon, Cisco, FireEye, McAfee, Microsoft và các cơ quan chính phủ như CISA, FBI và Sở Mật vụ. Nhóm đặc nhiệm làm việc cùng nhau và đã đưa ra một báo cáo về vấn đề ransomware kèm các khuyến nghị về cách mà các chính phủ trên thế giới có thể giải quyết nó. Chúng tôi tự hào về công việc này và tin rằng đây là một khởi đầu tuyệt vời trong việc xác định vấn đề và đưa ra các giải pháp để giải quyết nó.

Tuy nhiên, ransomware trở nên nghiêm trọng hơn trong những tháng gần đây. Kể từ khi xuất bản Báo cáo tội phạm tiền điện tử, Chainalysis đã xác định ngày càng có nhiều địa chỉ ransomware hoạt động hơn và điều chỉnh ước tính của chúng tôi về tổng số tiền “thanh toán” cho ransomware vào năm 2020 lên hơn 400 triệu đô la. Như chúng tôi đã đề cập trong báo cáo ban đầu của mình, ước tính này là giới hạn thấp hơn của tổng số thực, vì điều này chỉ bao gồm các khoản “thanh toán” mà nhóm của chúng tôi đã xác nhận, có nghĩa là chúng tôi có thể chưa phân loại mọi khoản “thanh toán” của nạn nhân trong tập dữ liệu của mình. Dữ liệu của chúng tôi đang dần cập nhật theo thời gian và chắc chắn con số về khoản “thanh toán” của nạn nhân sẽ tiếp tục tăng.

Hơn nữa, những kẻ tấn công ransomware ngày càng trở nên tinh vi hơn và trơ trẽn hơn, vào năm 2021, chúng ra lệnh đòi tiền chuộc lớn hơn từ các nạn nhân nổi tiếng bao gồm:

Ransomware bùng nổ vào năm 2020 và không có dấu hiệu chậm lại gần 5 tháng gần đây của năm 2021.

Tổng giá trị tiền điện tử nhận được bởi các địa chỉ ransomware

2016 – 2021

Tiền điện tử bao gồm: BCH, BTC, ETH, USDT

Khi chúng tôi công bố Báo cáo tội phạm tiền điện tử 2021 vào tháng 2, phân tích Blockchain cho thấy tổng số tiền mà các nạn nhân của Ransomware phải trả đã tăng 311% vào năm 2020 đạt gần 350 triệu đô la tiền điện tử. Không có loại tội phạm dựa trên tiền điện tử nào khác có tốc độ tăng trưởng cao hơn. Tuy nhiên, chúng tôi đã cảnh báo độc giả rằng con số đó có thể là giới hạn thấp hơn của tổng số thực. Kể từ khi xuất bản, chúng tôi đã xác định được các địa chỉ ransomware mới với các khoản thanh toán chưa ghi nhận được. Hiện nay, chỉ biết rằng các nạn nhân của ransomware đã trả hơn 412 triệu đô la tiền điện tử cho những kẻ tấn công vào năm 2020. Một lần nữa, con số đó sẽ tiếp tục tăng lên khi chúng ta đưa ra thêm các địa chỉ ransomware khác.

Kể từ ngày 28 tháng 5 năm 2021, chúng tôi thấy rằng những kẻ tấn công ransomware đã lấy được ít nhất 127 triệu đô la tiền điện tử từ nạn nhân. Đây là mức trong thời điểm hiện tại, vì con số này gần như chắc chắn sẽ tăng lên khi chúng tôi xác định được nhiều địa chỉ Ransomware hơn (Dữ liệu này đã được cập nhật kể từ lần xuất bản đầu tiên. Nhưng một số khoản thanh toán ransomware mới xảy ra sau đó và chỉ mới được phát hiện do Chainalysis nhận dạng các địa chỉ ransomware bổ sung.)

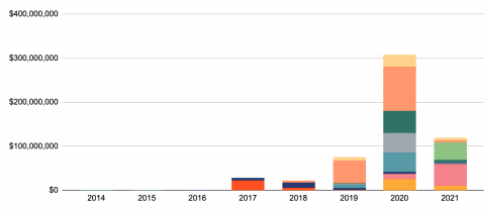

Sự gia tăng của ransomware bắt đầu từ năm 2020 bởi một số chủng loại mới cũng như một số chủng loại đã có từ trước ngày càng làm tăng thu nhập nhờ vào việc hack được số tiền lớn từ các nạn nhân.

10 chủng ransomware hàng đầu theo doanh thu theo năm

| 2014 – Quý 1 2021

Tiền điện tử bao gồm: BTC, BCH

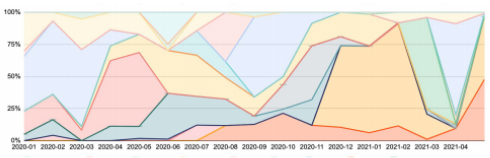

Các chủng Ransomware không hoạt động nhất quán, thậm chí hàng tháng. Dưới đây, chúng tôi thấy rằng các nhóm có thu nhập cao nhất đã giảm dần từ đầu năm 2020 đến nay, dựa trên dữ liệu hiện tại và việc phân bổ địa chỉ của chúng tôi.

Vòng đời của ransomware: số lượng hàng tháng nhiều nhất tính theo tỷ lệ của tất cả các khoản thanh toán Ransomware | đầu 2020-nay

Tiền điện tử bao gồm: BTC

Số lượng chủng hoạt động trong suốt năm có thể cho thấy rằng có một số nhóm riêng biệt thực hiện các cuộc tấn công ransomware. Như chúng ta đã chỉ ra trong Báo cáo tội phạm tiền điện tử năm ngoái, nhiều chủng hoạt động trên mô hình RaaS (Ransomware dưới dạng mô hình Dịch vụ), trong đó những kẻ tấn công được gọi là chi nhánh “thuê” việc sử dụng một chủng ransomware cụ thể từ người tạo hoặc quản trị viên của nó, những người này đổi lại sẽ nhận được một khoản tiền từ mỗi chi nhánh tấn công thành công thực hiện.

Nhiều chi nhánh của RaaS di chuyển giữa các chủng, cho thấy rằng hệ sinh thái ransomware nhỏ hơn so với suy nghĩ thoạt nhìn của người ta. Ngoài ra, nhiều nhà nghiên cứu an ninh mạng tin rằng một số chủng loại lớn nhất thậm chí có thể có cùng người tạo và quản trị viên, những người đã công khai hoạt động đơn giản phát hành một chủng mới, rất tương tự dưới một cái tên mới. Với phân tích blockchain, chúng ta có thể làm sáng tỏ một số kết nối này bằng cách phân tích cách mà các địa chỉ liên quan đến các chủng ransomware khác nhau giao dịch với nhau.

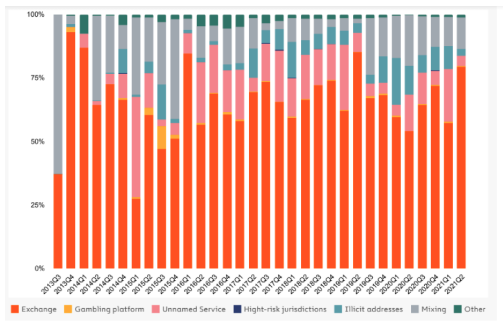

Đích đến của nguồn tiền từ ví ransomware | Q3/2013- Q1/2021

Tiền điện tử bao gồm: BTC, ETH, BCH

Kẻ tấn công Ransomware di chuyển hầu hết các Token lấy được từ nạn nhân lên các sàn chính thống hoặc các sản có rủi ro cao (nghĩa là những loại có tiêu chuẩn tuân thủ lỏng lẻo đến không tồn tại)

Vào tháng 10 năm 2020, Văn phòng Kiểm soát Tài sản Nước ngoài (OFAC) của Bộ Tài chính Hoa Kỳ và Mạng lưới thực thi tội phạm tài chính (FinCEN) đã đưa ra các lời khuyên liên quan đến các khoản thanh toán ransomware đều có thể là hành vi vi phạm lệnh trừng phạt đối với nạn nhân hoặc các trung gian tài chính tạo điều kiện thanh toán cho nạn nhân. Các nhà tư vấn và chuyên gia về chủ đề (SME), những người giúp các nạn nhân của Ransomware đàm phán và thanh toán với những kẻ tấn công Ransomware. Cảnh báo OFAC đã trích dẫn các ví dụ về những kẻ tạo ra Ransomware và những kẻ tấn công đã bị đưa vào danh sách trừng phạt của OFAC, chẳng hạn như hai công dân Iran rửa tiền thu được từ chủng Ransomware SamSam.

Cảnh báo của OFAC củng cố cho hướng dẫn trước đây của chính phủ không trả tiền cho những kẻ tấn công Ransomware, vì điều này khuyến khích các cuộc tấn công trong tương lai. Tuy nhiên, OFAC còn tiến thêm một bước nữa khi cảnh báo rằng nạn nhân của Ransomware và các nhà tư vấn giúp họ thực hiện thanh toán có thể phải đối mặt với các hình phạt nặng nề liên quan đến vi phạm lệnh trừng phạt. Lưu ý rằng các ứng dụng được cấp phép thực hiện cho OFAC liên quan đến các khoản thanh toán Ransomware sẽ được OFAC xem xét khi nhận thấy các hoạt động kích hoạt mạng độc hại

Đối với một số thành viên trong ngành, điều này dường như tạo ra một “catch – 22” nơi nạn nhân của ransomware buộc phải lựa chọn giữa việc trả tiền chuộc và có thể phải chịu một hình phạt bổ sung dưới hình thức trừng phạt OFAC, hoặc không trả tiền chuộc và chịu thiệt hại về tài sản của họ. Dữ liệu và hậu quả là tổn hại về tài chính và danh tiếng. Nó cũng được cho là đã tạo ra sự khuyến khích đối với các nạn nhân của Ransomware thực hiện trách nhiệm giải trình trong việc xác định xem liệu một khoản thanh toán ransomware có thực sự khiến nạn nhân hoặc trung gian tài chính của họ phải chịu các lệnh trừng phạt của OFAC dựa trên chủng tấn công hay không.

Nhưng rủi ro vi phạm lệnh trừng phạt trong thanh toán ransomware là lớn như thế nào?

Chúng tôi đã xem xét lại tất cả các khoản thanh toán ransomware mà Chainalysis đã theo dõi kể từ năm 2016 và tính toán phần trăm khối lượng thanh toán có liên quan đến các rủi ro trừng phạt được công bố. Chúng tôi đã tính tất cả các khoản thanh toán ransomware đã ghi nhận đáp ứng bất kỳ tiêu chí nào trong ba tiêu chí dưới đây là cấu thành của rủi ro vi phạm lệnh trừng phạt:

Các tiêu chí đó bao gồm các chủng ransomware sau:

| Chủng loại | Mô tả |

| SamSam | OFAC địa chỉ tiền điện tử được chỉ định |

| Ouroboros | Liên kết với diễn viên Iran |

| VoidCrypt | Liên kết với diễn viên Iran |

| Sorena | Liên kết với diễn viên Iran |

| Pay2Key | Liên kết với diễn viên Iran |

| WannaCry 1.0 | Liên kết với diễn viên Triều Tiên |

| WannaCry 2.0 | Liên kết với diễn viên Triều Tiên |

| NotPetya | Liên kết với các diễn viên bị xử phạt ở Nga. |

| CryptoLocker | Liên kết với các diễn viên bị trừng phạt ở Nga. |

| Bitpaymer | Suy đoán được liên kết với nhóm xử phạt Evil Corp |

| Locky | Suy đoán được liên kết với nhóm xử phạt Evil Corp |

| Doppelpaymer | Suy đoán được liên kết với nhóm xử phạt Evil Corp |

| WastedLocker | Suy đoán được liên kết với nhóm xử phạt Evil Corp |

| Phoenix

cryptolocker |

Suy đoán là có liên quan với nhóm bị xử phạt Evil Corp |

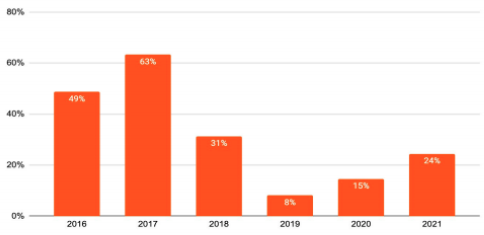

Dựa trên những sáng kiến đó, chúng tôi nhận thấy rằng 13% trong số tất cả các khoản thanh toán ransomware được thực hiện vào năm 2020 và 24% trong số đó được thực hiện từ đầu năm đến nay có nguy cơ vi phạm lệnh trừng phạt. Xin lưu ý rằng con số trong năm 2020 thể hiện sự sụt giảm nhẹ so với các báo cáo ban đầu của chúng tôi và 15% trong số các khoản thanh toán ransomware năm 2020 có rủi ro trừng phạt. Lý do cho sự thay đổi là việc loại bỏ chủng ransomware Clop khỏi danh sách các chủng có nguy cơ trừng phạt bị nghi ngờ, sau báo cáo gần đây hơn từ công ty an ninh mạng FireEye. Mặt khác, ước tính của chúng tôi cho năm 2021 đã tăng lên đáng kể từ lần đầu tiên chúng tôi xuất bản báo cáo này vào ngày 14 tháng 5, sau khi xác định được một khoản thanh toán lớn duy nhất cho Phoenix CryptoLocker, một chủng loại được cho là có liên quan đến Evil Corp.

Tỷ trọng ransomware đã biết của các thanh toán liên quan đến chỉ định OFAC và rủi ro trừng phạt khác | 2016 – 2021

Tiền điện tử bao gồm: BCH, BTC, ETH, USDT

Xin lưu ý rằng tất cả các khoản thanh toán đến các địa chỉ liên quan với các cá nhân hoặc nhóm bị OFAC trừng phạt được ghi trên biểu đồ này trước khi các cá nhân hoặc nhóm đó được thêm vào danh sách trừng phạt của OFAC.

Bởi vì các khoản thanh toán ransomware tổng thể tăng vào năm 2020, con số đô la cho các khoản thanh toán ransomware với rủi ro trừng phạt đã tăng vọt vào năm ngoái và đang trên đà tăng trưởng trở lại vào năm 2021. Một lần nữa, cần lưu ý rằng tất cả các khoản thanh toán cho các chủng ransomware năm 2021 có nguy cơ trừng phạt trong đó bao gồm một khoản thanh toán lớn cho Phoenix CryptoLocker. Chúng tôi có thể thấy sự gia tăng trong các khoản thanh toán ransomware với nguy cơ trừng phạt nếu Phoenix CryptoLocker tiếp tục thực hiện các cuộc tấn công thành công, nếu các chủng loại đang nổi lên nhận thanh toán có liên quan đến các trừng phạt tiềm ẩn Nexuses, hoặc nếu OFAC chỉ định các địa chỉ bổ sung. Điều này làm cho việc thẩm định thanh toán ransomware bằng cách sử dụng các giải pháp phân tích Blockchain thậm chí còn trở nên quan trọng hơn, vì khả năng xác định rủi ro trừng phạt thực tế được cải thiện trong khi số lượng rủi ro trong mỗi lần thanh toán vẫn ở mức thấp.

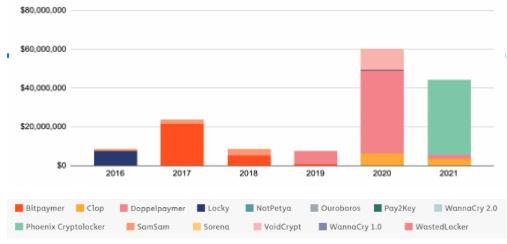

Dưới đây, chúng tôi hiển thị khối lượng các khoản thanh toán ransomware hằng năm được ghi nhận tạo thành rủi ro vi phạm lệnh trừng phạt và được chia nhỏ theo mức độ căng thẳng.

Tổng giá trị nhận được bởi các địa chỉ ransomware có liên quan đến rủi ro trừng phạt bởi chủng ransomware | 2016 – 2021:

Tiền điện tử bao gồm: BCH, BTC

Gần như tất cả các khoản thanh toán ransomware đã ghi nhận đều có rủi ro trừng phạt vào năm 2020 và 2021 đều thuộc về Doppelpaymer và WastedLocker. Trong những năm trước, Bitpaymer, SamSam và Locky cũng đã chịu trách nhiệm về một lượng lớn các khoản thanh toán ransomware liên quan đến rủi ro trừng phạt. Cho đến nay vào năm 2021, Phoenix CryptoLocker đã chịu trách nhiệm về phần lớn các khoản thanh toán ransomware liên quan đến rủi ro trừng phạt. Chúng ta cũng nên lưu ý rằng có các báo cáo về hoạt động gia tăng từ các chủng ransomware Iran với nguy cơ trừng phạt vào năm 2021, mặc dù dữ liệu của chúng tôi chưa xác nhận xu hướng này.

Đối mặt với một cuộc tấn công ransomware là điều rất căng thẳng. Trong trường hợp bệnh viện và các hệ thống cơ sở hạ tầng quan trọng khác bị tấn công, tính mạng sẽ gặp nguy hiểm khi hệ thống máy tính không hoạt động được. Điều bắt buộc là các doanh nghiệp và các cơ quan chính phủ phải chuẩn bị trước để trong tình huống nguy cấp. Có một kế hoạch đối phó với ransomware bao gồm các doanh nghiệp vừa và nhỏ, họ có thể phối hợp với cơ quan thực thi pháp luật và thực hiện các phân tích Blockchain cần thiết về các khoản thanh toán được đề xuất để tránh vi phạm lệnh trừng phạt, là rất quan trọng.

Tiếp theo: Góc nhìn phân tích Ransomware 2021 (Mã độc tống tiền) phần 2 – Ví dụ điển hình: Netwalker