Phần 1: Vũ khí đe dọa tương lai blockchain?

Phần 2: Ví dụ điển hình: Netwalker

Với sự phát triển của Internet, blockchain cùng với quy mô tác động đến từ ransomware, những xu hướng trong tương lai nào được nhận định có thể xảy ra? Chính phủ có những động thái gì để chống lại sự ảnh hưởng từ ransomware trong thời gian sắp tới?

Cùng tìm hiểu thêm qua phần cuối của góc nhìn phân tích ransomware 2021 – Xu hướng tương lai và sự can thiệp của chính phủ.

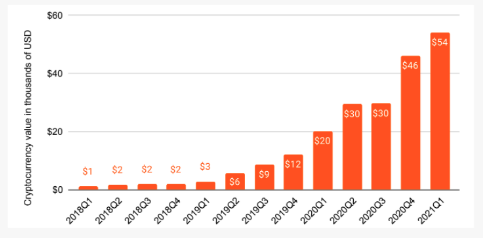

Một xu hướng chính mà chúng tôi đã quan sát được bắt đầu từ năm 2020 là sự tăng trưởng mạnh mẽ về quy mô của khoản thanh toán Ransomware trung bình được ghi nhận

Thanh toán trung bình cho các chủng ransomware đã xác định theo quý

2018 – Q1 2021

Mức thanh toán ransomware trung bình đã tăng hơn gấp 4 lần từ 12.000 USD vào quý 4 năm 2019 lên 54.000 USD vào quý 1 năm 2021. Các tin tức đã nêu các khoản tiền chuộc lớn hơn nhiều, chẳng hạn như 50 triệu USD khoản tiền chuộc mà REvil yêu cầu từ nhà sản xuất linh kiện máy tính Acer vào đầu năm nay, mặc dù không rõ liệu Acer có trả hay không. Chúng tôi vẫn chưa quan sát thấy các khoản thanh toán ở quy mô đó, những khoản thanh toán tiền chuộc lớn nhất được ghi nhận mỗi quý đã tăng đáng kể trong hai năm qua.

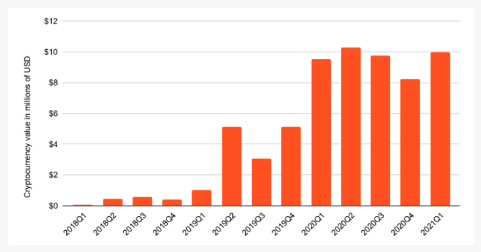

Các khoản thanh toán lớn nhất được ghi nhận cho các chủng ransomware đã xác định theo quý | 2018 – Q1 2021

Trước Q1 2020, chúng tôi chưa từng ghi nhận khoản thanh toán ransomware trên 6 triệu đô la, nhưng kể từ đó đã thấy ít nhất một khoản mỗi quý.

Sự gia tăng về quy mô thanh toán tiền chuộc đồng thời với sự gia tăng các khoản thanh toán từ các địa chỉ Ransomware đến các địa chỉ bất hợp pháp khác được liên kết với các dịch vụ Ransomware phụ trợ. Các dịch vụ bất hợp pháp của bên thứ ba đề cập đến một số nhà cung cấp, một số người trong số họ hoạt động rõ ràng là tội phạm, những người có thể giúp tội phạm mạng thực hiện các cuộc tấn công lớn hơn, hiệu quả hơn. Nhiều công cụ có sẵn trên thị trường darknet, bao gồm:

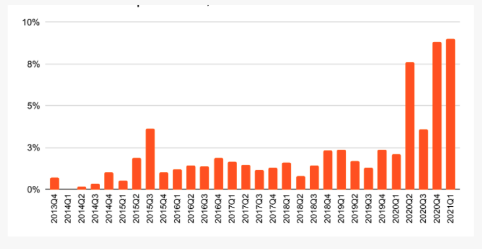

Số liệu thể hiện việc chia sẻ dòng tiền Ransomware đến tay các nhà cung cấp bên thứ ba bất hợp pháp | Q4 2013 – Q1 2021

Trước năm 2020, các dịch vụ bất hợp pháp của bên thứ ba hiếm khi nhận được hơn 3% số tiền được gửi từ các địa chỉ Ransomware. Nhưng về sau, chúng đã tăng lên đáng kể, thường chiếm tới 9% chi tiêu. Cũng nên nhớ rằng từ năm 2020 trở đi, tổng số tiền thô được gửi từ các địa chỉ Ransomware đã tăng lên đáng kể, có nghĩa là những con số này thể hiện sự gia tăng lượng $ đáng kể mà những kẻ tấn công ransomware chi cho các dịch vụ bất hợp pháp.

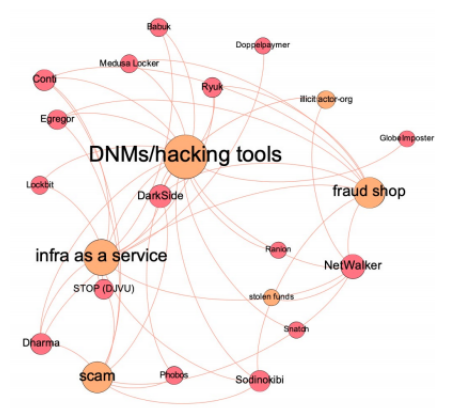

Tất cả các nhà cung cấp bên thứ ba này đều cho phép những kẻ tấn công Ransomware nhắm mục tiêu vào các tổ chức lớn hơn với cách thức hiệu quả hơn. Việc sử dụng chúng ngày càng tăng có thể là minh chứng cho các khoản thanh toán tiền chuộc cao hơn mà chúng tôi đã thấy kể từ năm 2020. Phân tích Blockchain cho thấy rằng các nhà cung cấp dịch vụ bất hợp pháp này đã trở thành mối liên kết đa nhân trong hệ sinh thái Ransomware. Ví dụ: trong biểu đồ mạng lưới bên dưới, với các loại nhà cung cấp khác nhau trong tổng thể có thể kết nối nhiều chủng loại Ransomware phổ biến nhất dựa trên lịch sử giao dịch tiền điện tử.

Các bong bóng màu đỏ đại diện cho các chủng ransomware riêng lẻ, trong khi các bong bóng màu cam đại diện cho các nhóm dịch vụ tổng hợp trong danh mục được dán nhãn.

Đồ thị Chainalysis bên dưới cung cấp các ví dụ cụ thể hơn về hiện tượng này. Trong phần đầu tiên, nhiều chủng Ransomware gửi tiền đến một nhà cung cấp dịch vụ lưu trữ phổ biến với tính bảo mật cao.

Trong phần thứ hai, các chủng loại khác được giao dịch với hai phần mềm độc hại với tư cách là Nhà cung cấp dịch vụ.

Nếu những kẻ tấn công Ransomware tiếp tục có quyền truy cập vào cơ sở hạ tầng và các công cụ do các nhà cung cấp bên thứ ba cung cấp. Chúng tôi kỳ vọng các khoản thanh toán tiền chuộc sẽ tiếp tục tăng. Và đó là lý do khiến các doanh nghiệp thực thi pháp luật và tiền điện tử phải làm việc cùng nhau để tiêu diệt không chỉ bản thân những kẻ tấn công mà còn cả các nhà cung cấp công cụ hỗ trợ các cuộc tấn công.

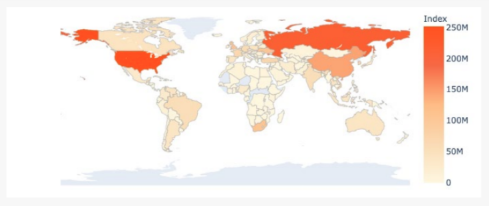

Như chúng ta đã đề cập ở trên, nhiều chủng Ransomware có liên quan đến nhóm tin tặc đến từ CHLB Nga, chẳng hạn như nhóm tin tặc khét tiếng Evil Corp. Các tội phạm mạng liên quan đến Nga và các quốc gia nói tiếng Nga khác trong Cộng đồng các quốc gia độc lập (CIS) là một trong những tổ chức tin tặc mạnh nhất trên thế giới. Các dịch vụ từ việc liên kết của Nga đã nhận được lượng lớn tiền điện tử từ các địa chỉ bất hợp pháp hơn so với các dịch vụ ở bất kỳ quốc gia nào khác, cho thấy rằng tội phạm mạng có liên kết với Nga là những người hưởng lợi tài chính lớn nhất trong các tội phạm dựa trên tiền điện tử. Phần lớn hoạt động này được thúc đẩy bởi Hydra, một thị trường darknet có trụ sở tại Nga, ngoài ma túy chúng còn bán dữ liệu bị đánh cắp vì điều đó có thể hữu ích cho những kẻ tấn công Ransomware.

Điểm đến của các khoản tiền từ các dịch vụ bất hợp pháp | Năm 2020

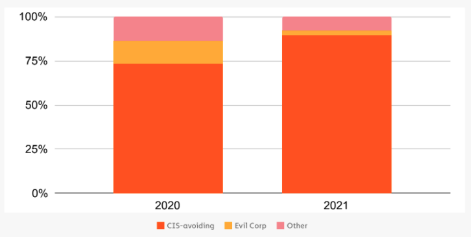

Năm 2021, các chủng Ransomware liên quan đến Nga và các nước CIS khác đang chiếm tỷ trọng lớn hơn trong tổng hoạt động của Ransomware. Điều này sẽ được hiển thị trên biểu đồ bên dưới bằng cách so sánh những hoạt động vào năm 2020 và 2021 cho hai danh mục của các chủng Ransomware:

Những con số biết nói: Tổng hợp lại, các chủng ransomware này đang hoạt động mạnh hơn vào năm 2021 so với năm 2020

Số liệu về việc chia sẻ số tiền thu được từ ransomware: 2020 so với 2021

Lưu ý: Biểu đồ này phản ánh tổng số lượng hoạt động của 10 chủng Ransomware phổ biến nhất vào năm 2020 và 2021. Mặc dù điều này loại trừ nhiều chủng riêng lẻ, nhưng nó vẫn phản ánh phần lớn các hoạt động trong cả hai năm.

Năm 2020, khoảng 86% số tiền thu được từ Ransomware được đóng góp cho các chủng Ransomware có liên quan đến Evil Corp hoặc được thiết kế để tránh các quốc gia CIS. Từ đầu năm 2021 đến nay, con số đó là 92%.

Chính phủ Mỹ đang rà soát mối đe dọa từ tội phạm mạng từ CHLB Nga khi Tổng thống Biden công bố một số biện pháp trừng phạt mới đối với các nhóm và cá nhân quốc tịch Nga sau vụ hack SolarWinds hồi đầu năm. Dữ liệu về Ransomware đặc biệt cho thấy rằng việc phân tích Blockchain, cũng như hợp tác với các công ty khác trong ngành công nghiệp tiền điện tử sẽ rất quan trọng để chống lại tội phạm mạng từ các nhóm đến từ CHLB Nga và các quốc gia thù địch khác.

Trong khi các trường hợp Ransomware gia tăng trong vài năm qua, các cơ quan quản lý và thực thi pháp luật đã ban hành các hướng dẫn liên quan. Như đã đề cập trước đó, hai văn phòng trong Bộ Tài chính Hoa Kỳ – Văn phòng Kiểm soát Tài sản Nước ngoài (OFAC) và Mạng lưới Thực thi Tội phạm Tài chính (FinCEN) – đã ban hành các lời khuyên liên quan đến việc tạo điều kiện cho các khoản thanh toán Ransomware. OFAC tập trung vào các rủi ro trừng phạt tiềm ẩn liên quan đến các khoản thanh toán Ransomware, trong khi FinCEN nhấn mạnh rằng việc tạo điều kiện cho các khoản thanh toán Ransomware có thể kích hoạt các yêu cầu đăng ký FinCEN và Đạo luật Bảo mật Ngân hàng (BSA) và thảo luận về các chỉ số cờ đỏ về tài chính của Ransomware và các khoản thanh toán liên quan.

Cả hai lời khuyên này đều không bao gồm những thay đổi lớn đối với hướng dẫn của chính phủ Hoa Kỳ; các cơ quan quản lý và thực thi pháp luật đã tuyên bố nhất quán rằng việc trả tiền chuộc chỉ khuyến khích những kẻ xấu thực hiện các yêu cầu thanh toán Ransomware trong tương lai. Nạn nhân của Ransomware và những người hỗ trợ thanh toán thay cho nạn nhân có thể bị vi phạm trong các vi phạm trừng phạt và / hoặc BSA.

Các nạn nhân của Ransomware, các tổ chức trung gian bên thứ ba hỗ trợ thanh toán Ransomware như các công ty pháp y kỹ thuật số, ứng phó sự cố và các công ty bảo hiểm mạng, sàn giao dịch tiền điện tử và các tổ chức tài chính nên áp dụng phương pháp quản trị rủi ro để quản lý phản ứng với Ransomware.

Gần đây, với sự gia tăng của các cuộc tấn công ransomware, cũng như khả năng tàn phá của chúng, Chainalysis tin rằng điều quan trọng là phải ban hành các chính sách đủ mạnh để ngăn chặn, phát hiện và phá vỡ Ransomware. Nền tảng của các chính sách này phải là một nền tảng toàn diện, tổng thể của Hoa Kỳ, các chiến lược của chính phủ đủ để giảm các cuộc tấn công Ransomware. Mới đây, Nhà Trắng đã dẫn đầu những nỗ lực tích cực khi Tổng thống Biden ban hành Lệnh hành pháp vào ngày 12 tháng 5 để cải thiện an ninh mạng của Hoa Kỳ (“Lệnh hành pháp”). Chúng tôi hoan nghênh bất kỳ nỗ lực nào nhằm thúc đẩy và thực hiện một chính sách an ninh mạng gắn kết. Chúng tôi tin rằng hướng dẫn và chỉ đạo rõ ràng từ Tổng thống sẽ tạo ra sự thống nhất giữa các cơ quan và tạo điều kiện cho các cơ quan chính phủ làm việc hiệu quả hơn với khu vực tư nhân để chống lại vấn đề gây hại này và bảo vệ lợi ích an ninh quốc gia của Hoa Kỳ. Đây là mối đe dọa rất lớn, do đó cần sự nỗ lực phối hợp công-tư với sự lãnh đạo mạnh mẽ, dứt khoát. Dưới đây chúng tôi đưa ra một số chính sách cụ thể mà Quốc hội và các cơ quan chính phủ nên xem xét khi xác định luật pháp trong tương lai và các chiến lược cần thiết để chống lại phần mềm tống tiền.

Các quy định và tiêu chuẩn an ninh mạng hiện tại ở Hoa Kỳ không giải quyết được bất kỳ phần mềm tống tiền cụ thể. Lệnh Hành pháp sẽ cải thiện các tiêu chuẩn an ninh mạng ở cấp Liên bang. Điều này sẽ rất quan trọng để cải thiện an ninh quốc gia của chúng ta. Điều quan trọng nữa là các tiêu chuẩn an ninh mạng cho khu vực tư nhân và các doanh nghiệp phi lợi nhuận phải được cập nhật và củng cố, nhằm ngăn chặn các loại tấn công Ransomware những thứ đã làm tê liệt cơ sở hạ tầng quan trọng, hệ thống chăm sóc sức khỏe, trường học và doanh nghiệp tư nhân trước đây. Các quy định nên được xem xét và cập nhật, ban hành luật nếu cần để kết hợp các biện pháp có thể giảm thiểu trực tiếp các cuộc tấn công Ransomware. Một cơ chế để xem xét, xét đến mức độ nhanh chóng của mối đe dọa này và tiến bộ công nghệ so với quá trình cập nhật luật và quy định, Quốc hội cần yêu cầu các tiêu chuẩn được thiết lập thông qua cơ quan tiêu chuẩn khu vực tư nhân hoặc công cộng xem xét và đặt ra những yêu cầu tối thiểu về an ninh mạng dựa trên tiêu chuẩn hàng năm.

Để phá vỡ hệ sinh thái Ransomware hiện có, việc chia sẻ thông tin công/tư có thể được cải thiện và cần khuyến khích. Hiện nay, các thông tin không được chia sẻ một cách nhất quán hoặc đáng tin cậy và không phải lúc nào nó cũng đến được với đối tượng diện rộng. Hiện tại, còn tồn tại báo cáo nói giảm mức độ nghiêm trọng từ Ransomware gây ra và điều này làm xáo trộn thực trạng của vấn đề. Các cơ quan thực thi pháp luật không có những thông tin cần thiết để ưu tiên và điều tra các vấn đề liên quan đến Ransomware.

Tổ chức các chiến dịch mang tính nâng cao nhận thức đến với công chúng và khu vực tư nhân về các cuộc tấn công bằng Ransomware, cách chúng có thể được ngăn chặn và khuyến khích báo cáo tình hình khi đối mặt. Kết hợp với các chiến dịch này, các cơ chế chia sẻ thông tin liên quan đến sự cố Ransomware nên được phổ biến. Sự phát triển của các mạng lưới chia sẻ thông tin cả trong chính phủ và giữa chính phủ và khu vực tư nhân sẽ cải thiện chất lượng và khối lượng thông tin về các sự cố Ransomware. Điều đó nên xem xét là tiêu chuẩn cho báo cáo sự cố Ransomware để thúc đẩy tính nhất quán hoặc cung cấp các trường được đề xuất chẳng hạn như địa chỉ ví tiền điện tử, băm giao dịch và tiền chuộc. Các khuyến khích có thể được đưa ra để tạo điều kiện thuận lợi cho việc chia sẻ thông tin giữa khu vực tư nhân, các tổ chức tài chính và MSB, cơ quan thực thi pháp luật và cơ quan quản lý.

Lệnh Hành pháp loại bỏ các rào cản đối với việc chia sẻ thông tin về mối đe dọa giữa chính phủ và khu vực tư nhân, và là một khởi đầu quan trọng. Tuy nhiên, thông qua các sửa đổi được đề xuất đối với chính phủ sẽ chỉ tác động đến các doanh nghiệp ký hợp đồng với chính phủ liên bang. Hành động của Quốc hội quy định hoặc khuyến khích các công ty tư nhân chia sẻ thông tin tình báo về các tác nhân Ransomware với cơ quan thực thi pháp luật, bằng cách loại bỏ các rào cản pháp lý và yêu cầu các nhà cung cấp chia sẻ thông tin vi phạm là điều rất quan trọng. Ngoài ra, tổ chức tư vấn các quy định cho khu vực tư nhân bao gồm thông tin về các chiến thuật và kỹ thuật của các tác nhân đe dọa Ransomware, các chỉ số về sự xâm nhập và các xu hướng Ransomware khác sẽ cho phép khu vực tư nhân xác định và tự bảo vệ tốt hơn trước các cuộc tấn công tiềm ẩn, cũng như nâng cao nhận thức điều này có thể sẽ thúc đẩy tăng cường tính hiệu quả trong báo cáo. Việc tăng cường chia sẻ thông tin cũng sẽ tạo điều kiện tốt hơn cho các nhà điều tra ưu tiên các sự cố và khu vực tư nhân tự chuẩn bị và cải thiện các biện pháp bảo mật chống lại các sự cố Ransomware.

Để tuân thủ hướng dẫn quy định của Bộ Tài chính về thanh toán Ransomware, nạn nhân của Ransomware phải báo cáo các cuộc tấn công cho cơ quan thực thi pháp luật. Nếu nạn nhân muốn trả tiền chuộc cho một địa chỉ, cá nhân hoặc tổ chức bị trừng phạt, họ phải xin giấy phép của OFAC. Điều quan trọng là các cơ quan quản lý và thực thi pháp luật phải có các công cụ và nguồn lực mà họ cần để tiến hành kiểm tra tuân thủ cũng như điều tra các cuộc tấn công Ransomware. Ransomware thường được thanh toán bằng tiền điện tử, vì vậy các công cụ phân tích Blockchain là một công cụ quan trọng trong bộ công cụ của đội điều tra.

Bằng cách sử dụng các công cụ phân tích Blockchain, các nhà quản trị có thể xác nhận việc tuân thủ hướng dẫn quy định, điều này giúp cơ quan thực thi pháp luật có thể truy tìm khoản tiền chuộc được trả bằng tiền điện tử cho những kẻ tấn công đến điểm rút tiền của chúng tại các sàn giao dịch tiền điện tử. Cơ quan thực thi pháp luật có thể đưa bằng chứng tại tòa án đối với các sàn giao dịch tiền điện tử này, các sàn này được yêu cầu đăng ký là doanh nghiệp kinh doanh dịch vụ tiền tệ tại Hoa Kỳ và thu thập thông tin từ việc xác thực KYC khách hàng của họ. Để đáp ứng quy trình pháp lý của họ, sàn giao dịch sẽ cung cấp bất kỳ thông tin nhận dạng nào mà họ có liên quan đến địa chỉ tiền điện tử, chẳng hạn như tên, địa chỉ và tài liệu nhận dạng của chính phủ, cho cơ quan thực thi pháp luật nhằm hỗ trợ công cuộc điều tra.

Không thể đánh giá thấp tầm quan trọng của việc thu thập thông tin toàn diện và tiêu chuẩn hóa trong các cuộc điều tra Ransomware, dù do nạn nhân cung cấp hay do cơ quan thực thi pháp luật thu thập đều không thể bị đánh giá thấp. Điều này yêu cầu Quốc hội, các cơ quan Liên bang hoặc chính quyền Tiểu bang và Địa phương nên loại bỏ các rào cản pháp lý và khuyến khích cho các tổ chức khu vực công và tư nhân cung cấp thông tin sự cố Ransomware mà không sợ bị thiệt hại thêm. Ransomware là loại tội phạm có thể đe dọa mọi khía cạnh cuộc sống của chúng ta, từ cơ sở hạ tầng, thương mại cho đến rủi ro an ninh quốc gia. Trong khi một số người cho rằng bản chất của tiền điện tử tạo điều kiện cho tội phạm Ransomware nhưng có thể thấy bản chất của nó vẫn có những lợi ích tiền năng tạo điều kiện cho khả năng tìm kiếm nhận dạng, mang lại lợi ích to lớn cho việc thực thi pháp luật. Bằng cách khuyến khích báo cáo các địa chỉ tiền điện tử có liên quan đến các tác nhân đe dọa và cung cấp các nguồn thông tin cần thiết để hiểu và chống lại chúng, cơ quan thực thi pháp luật và chính phủ Hoa Kỳ nói chung nên tiến hành phân tích toàn diện hơn về các cuộc tấn công Ransomware, cung cấp hỗ trợ phòng ngừa mối đe dọa tốt hơn cho công chúng, và bảo vệ đất nước khỏi các nguy cơ an ninh quốc gia.